Неоднократно писалось о проблемах в сигнальном стеке протоколов SS7, используемом в телекоммуникационных сетях, и о том, какие атаки из этого могут следовать. Несмотря на то, что проблема старая и обсуждаемая уже не первый год, какой-либо системной работы по наведению порядка в этой области не видно. Робкие телодвижения же сотовых операторов по защите своего сигнального сегмента не способны полностью устранить уязвимости.

А надо бы.

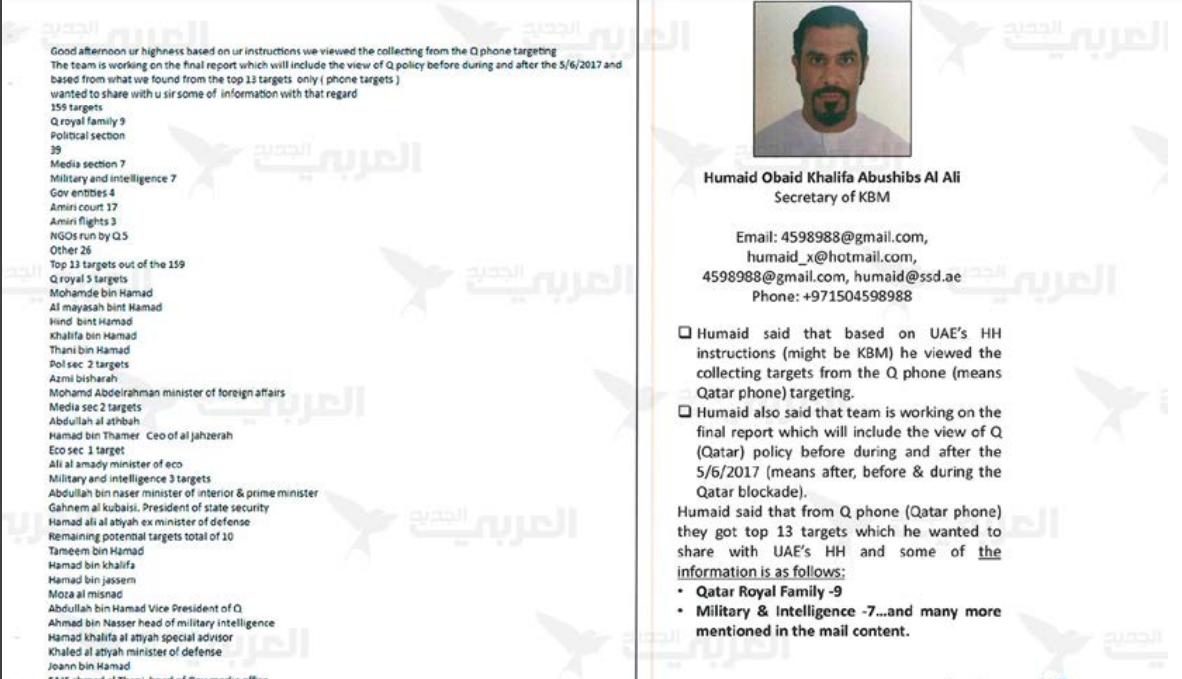

Канадская Citizen Lab, которая ранее неоднократно наступала на хвост израильской NSO Group, поставляющей кибер-шпионское ПО спецслужбам по всему миру, вскрыла очередной нарыв, а именно подразделение NSO Group – компанию Circles.

Circles официально продаёт систему, которая вводит домашний коммутатор мобильного оператора в заблуждение относительно нахождения его абонента в роуминге и прикидывается новым гостевым оператором. Звучит не страшно? Поясняем – это сигнальная атака, которая направлена на перехват SMS и голосового трафика, так называемая GSM-петля.

К примеру, можно абсолютно незаметно послушать разговор. Или перехватить подтверждающие платеж SMS-сообщение. Или код SMS-подтверждения открытия новой сессии у мессенджера (поэтому мы и призываем включать 2FA).

Про причины, по которым это возможно, мы тоже писали, но вкратце повторим. SS7 разрабатывался в далеких 70-х и принципиально не содержит механизмов защиты трафика. На его основе функционируют и более поздние Sigtran, Diameter, и даже GTP, на которых работают все современные и планируемые к введению в строй сотовые сети. Поэтому уязвимости SS7 переползли и на них.

Если у покупателя системы от Circles достаточно тугой карман и сильное желание не палиться с подключением к национальным операторам мобильной связи, то израильтяне предлагают даже Circles Cloud – облако, имеющее сопряжение с множеством операторов и позволяющее пасти интересующих абонентов с позиций всего мира.

Circles в своей работе использует продукты другой израильской компании Check Point (инфосек вендор, ага). Исследователи осуществили поиск хоста tracksystem .info, который используется Circles для электронной почты, в файрволах Check Point, и нашли 252 IP-адреса и 50 автономных систем, которые указывали на присутствие Circles. Citizen Lab выявили клиентов компании в 25 странах, включая Австралию, Данию, Индонезию, Нигерию, Мексику и ОАЭ.

Почитайте расследование, оно действительно интересное.

А мы можем сказать следующее. На использовании уязвимостей SS7 семитов ловят не первый раз. Еще в середине 10-х годов израильская Comverse, в отношении американского филиала которой американские же спецслужбы проводили целую спецоперацию по вылавливанию шпионов Моссада, публично предлагала сервис по установлению гео-позиционирования сотового абонента в любой части света.

Но вот чтобы открыто продавать целую систему по прослушке через дырки в сигнальной сети? Хуцпа прет, господа, разливайте кошерный Glenlivet!